Häufig gestellte Fragen

- Suport de VPN multiprotocol

- Connexions d'alta velocitat

- VPN sense configuració gràcies a les tecnologies TeamCloud i Personal Safe

- Visiteu la pàgina de transferència de llicència i inicieu sessió al compte que conté la llicència per a la qual voleu rebre crèdit

- Seleccioneu la llicència que voleu canviar i confirmeu la conversió de la llicència. El vostre codi promocional per al període restant es farà arribar a l'adreça de correu electrònic del vostre compte.

- Aneu al portal my.vpntracker.com i inicieu sessió amb el compte al qual voleu afegir la llicència.

- Feu clic a

- Has de ser un gestor o organitzador al teu equip – el suport per a múltiples administradors s'està llançant actualment per a equips – contacta amb nosaltres si vols activar-ho per al teu equip immediatament.

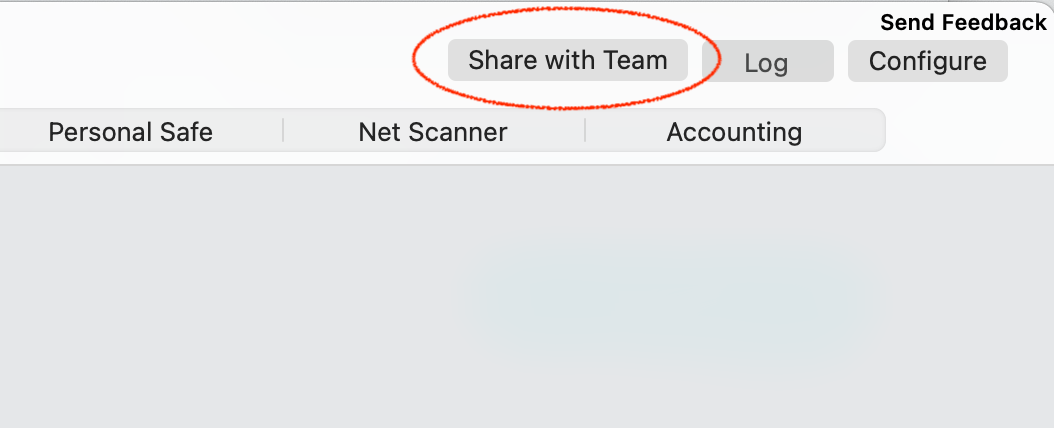

- Selecciona una connexió a VPN Tracker i selecciona l'opció 'Comparteix amb l'equip' des de les visualitzacions Estat o Configuració

Nota sobre els nous usuaris

La persona que rep la connexió ha de ser membre del teu equip VPN Tracker i ha de configurar les claus de xifratge de TeamCloud.

Això passa automàticament quan obren VPN Tracker i altres membres de l'equip estan en línia. Si un altre membre de l'equip no està disponible, el gestor de l'equip també pot confirmar la configuració de TeamCloud a my.vpntracker.com.

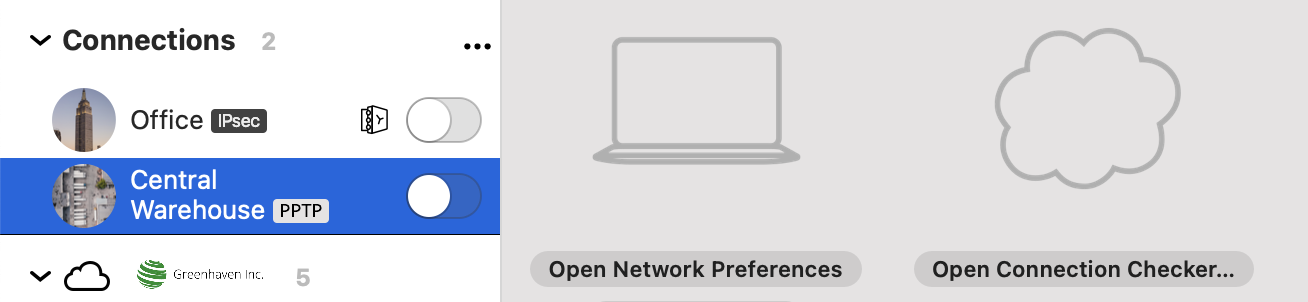

- Les connexions VPN PPTP no estan admeses, ja que iOS i Android no admeten el pas PPTP

- Per a les connexions VPN IPsec, potser hauràs d' ajustar la configuració per a NAT-T.

Podeu crear i editar connexions directament a my.vpntracker.com utilitzant qualsevol navegador. Gràcies a l'enginyeria avançada, funciona amb la mateixa seguretat de dades que coneixeu de VPN Tracker a Mac.

Funciona així

- Seleccioneu la marca i el model del vostre dispositiu

- Introduïu els detalls de la connexió

Per desar la nova connexió:

- Introduïu el vostre ID i contrasenya equinux

- La clau mestra segura xifrada es descarrega de my.vpntracker

Ara, un programa s'executa localment al vostre dispositiu a través del vostre navegador per gestionar el xifratge:

- El programa de xifratge local desxifra la clau mestra al vostre dispositiu

- A continuació, utilitza la vostra clau mestra per xifrar les noves dades de connexió

- La connexió completament xifrada es carrega a continuació a Personal Safe o TeamCloud a my.vpntracker

- El vostre Mac, iPhone o iPad poden recuperar la connexió xifrada, llesta per connectar-se

Això és tot. Edició integrada de connexions a my.vpntracker amb seguretat completa i xifratge d'extrem a extrem que coneixeu de VPN Tracker per a Mac.

Podeu accedir als fitxers de l'emmagatzematge de fitxers de la vostra xarxa al vostre iPhone o iPad mitjançant l'aplicació Arxius. Aquest és el funcionament:

- Obriu l'aplicació Arxius.

- Toqueu el botó ··· i trieu "Connecta't al servidor" (o premeu ⌘+k al teclat del vostre iPad).

- Introduïu l'adreça IP o el nom d'amfitrió del vostre servidor de fitxers.

- Introduïu el vostre nom d'usuari i contrasenya quan se us demani.

No veieu els vostres recursos compartits de fitxers?

Si només veieu un directori buit en lloc de recursos compartits, pot ser que hàgiu d'afegir el recurs compartit al qual intenteu accedir a la ruta.

Per exemple: si intenteu accedir al recurs compartit de fitxers work al servidor 192.168.50.2, introduïu l'adreça del servidor com a smb://192.168.50.2/work.

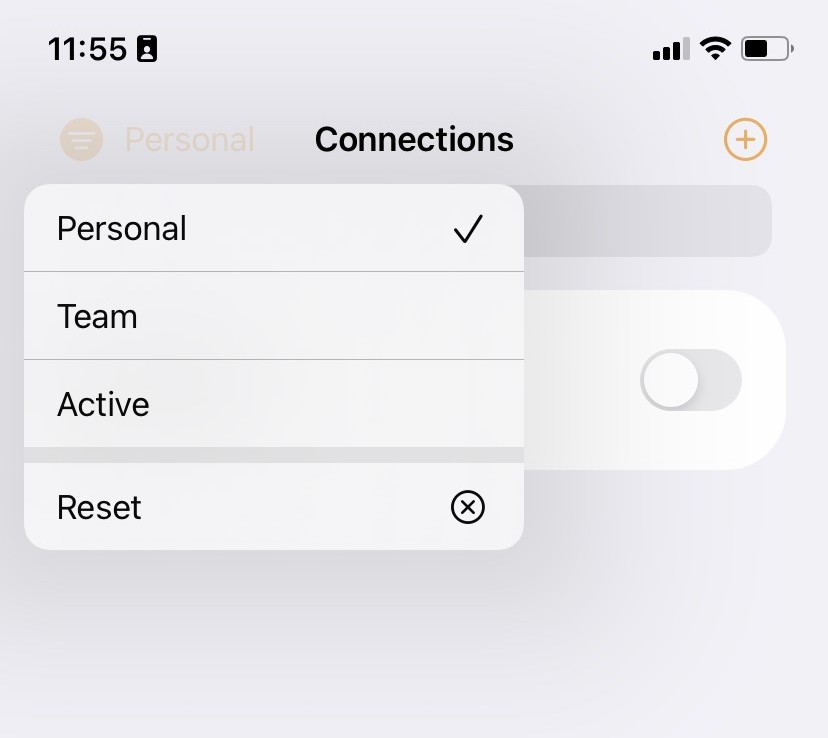

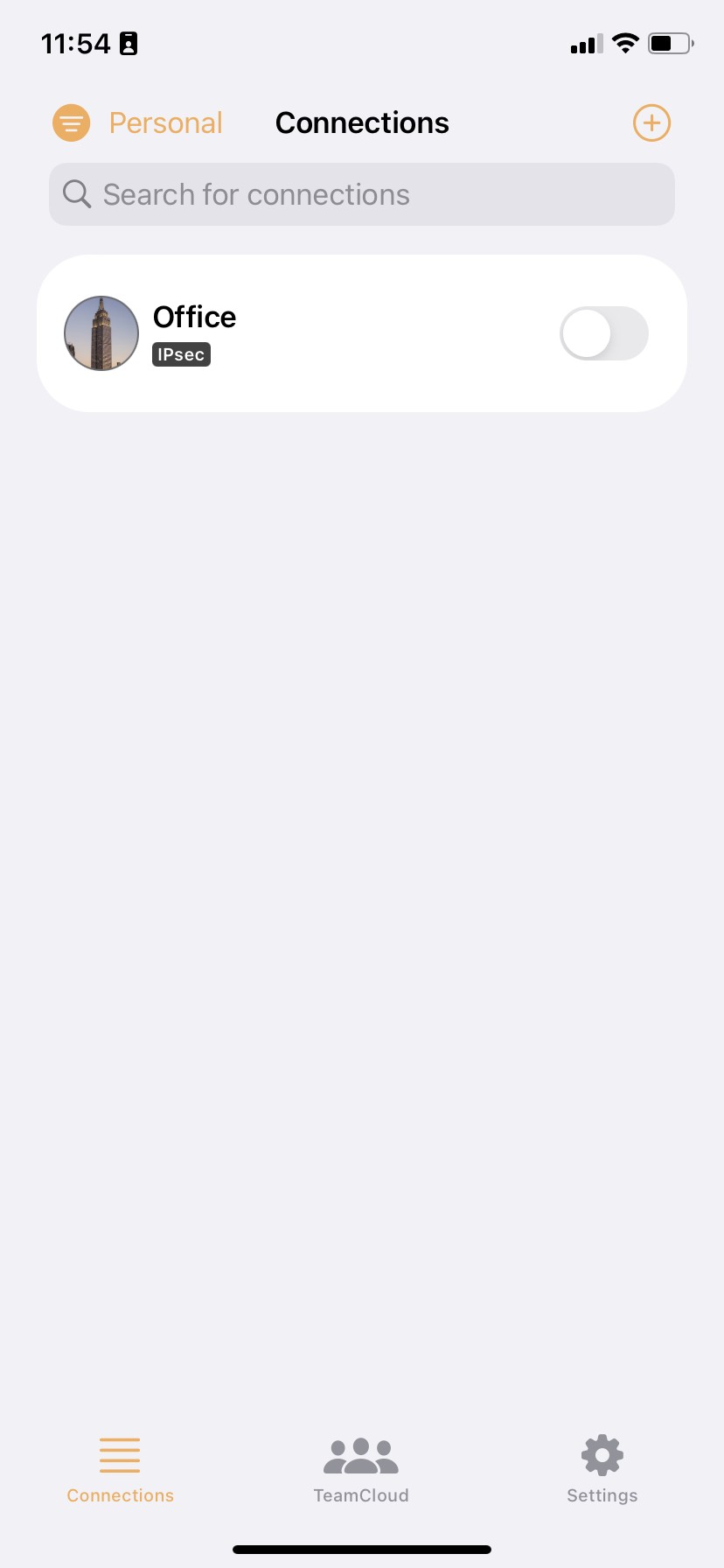

Accés a les connexions a iOS

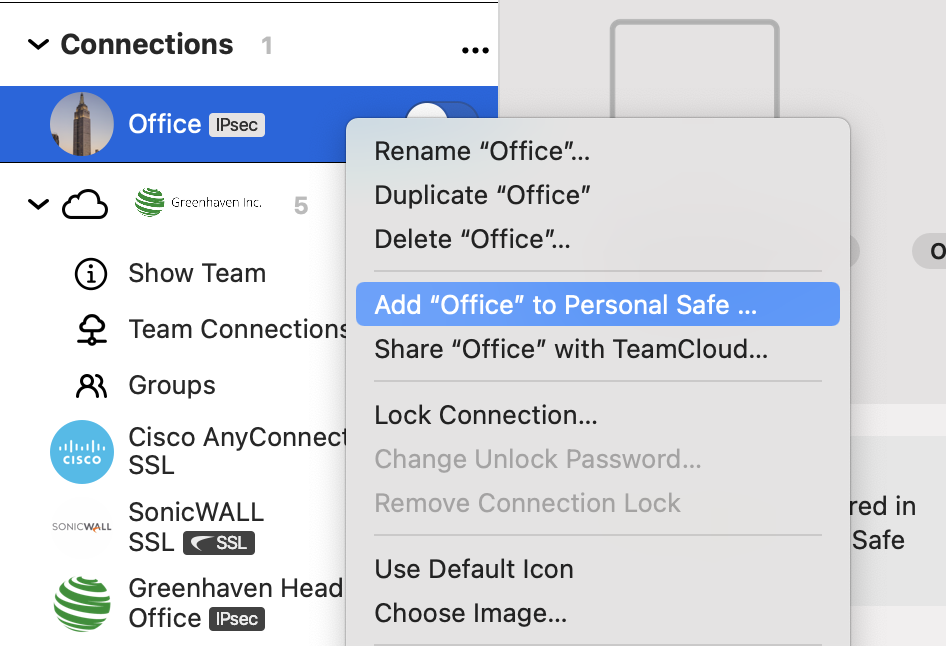

Quan us connecteu a VPN Tracker per a iOS amb el vostre ID i contrasenya equinux, les vostres connexions Personal Safe i TeamCloud apareixeran a l'aplicació. Utilitzeu el filtre a la cantonada superior esquerra de l'aplicació per veure només les connexions TeamCloud del vostre equip o les connexions personals de Personal Safe. Important: Si teniu connexions que només heu emmagatzemat localment al vostre Mac, no estaran disponibles en altres dispositius. Per obtenir aquestes connexions al vostre iPhone o iPad, feu clic amb el botó dret a la connexió i seleccioneu „Afegeix a Personal Safe” o „Comparteix amb TeamCloud”.

Important: Si teniu connexions que només heu emmagatzemat localment al vostre Mac, no estaran disponibles en altres dispositius. Per obtenir aquestes connexions al vostre iPhone o iPad, feu clic amb el botó dret a la connexió i seleccioneu „Afegeix a Personal Safe” o „Comparteix amb TeamCloud”.

Aquestes connexions apareixeran al vostre iPhone o iPad.

Aquestes connexions apareixeran al vostre iPhone o iPad.

Podeu accedir a servidors de fitxers al vostre iPhone i iPad mitjançant VPN Tracker per a iOS i l'aplicació Fitxers:

- Connecteu-vos a la vostra VPN

- Obriu l'aplicació Fitxers

- Toqueu la icona ··· a la cantonada superior dreta

- Seleccioneu 'Connecta't al servidor'

- Introduïu el nom d'amfitrió o l'adreça IP del servidor de fitxers (per exemple,

fileserver.internal.example.com) - Inicieu la sessió amb les vostres credencials de l'empresa quan se us demani

Ara hauríeu de poder veure els volums del servidor de fitxers tal com els veieu a macOS.

Consells per a la resolució de problemes

Si teniu problemes per llistar els vostres fitxers, podeu provar el següent:

- Introduïu el camí complet del volum, no només el nom d'amfitrió del servidor: per exemple, si us connecteu a una carpeta compartida anomenada

Marketingal vostre servidor de fitxers, introduïufileserver.internal.example.com/Marketing - Demaneu a la persona que gestiona el servidor de fitxers que habiliti tant SMBv2 com SMBv3 (iOS utilitza algunes funcions v2 per establir la connexió)

- Proveu una aplicació de servidor de fitxers de tercers des de l'App Store. Algunes d'aquestes ofereixen una millor compatibilitat amb determinades configuracions del servidor de fitxers

Els següents protocols VPN no són actualment admesos per VPN Tracker per a iPhone / iPad:

Solucions

Moltes passarel·les VPN admeten més d'un estàndard VPN. Comproveu si la vostra passarel·la VPN pot habilitar un protocol compatible o consulteu el vostre administrador de xarxa.

Consell: Amaga els protocols no admesos

Dins de VPN Tracker, aneu a Configuració → Configuració de connexió per amagar les connexions no admeses de la vostra llista.

El valor restant del vostre pla actual es acreditarà al vostre pla nou.

El valor restant del vostre pla actual es acreditarà al vostre pla nou.Alternativament, podeu triar un pla nou de VPN Tracker que inclogui el suport d'iOS.

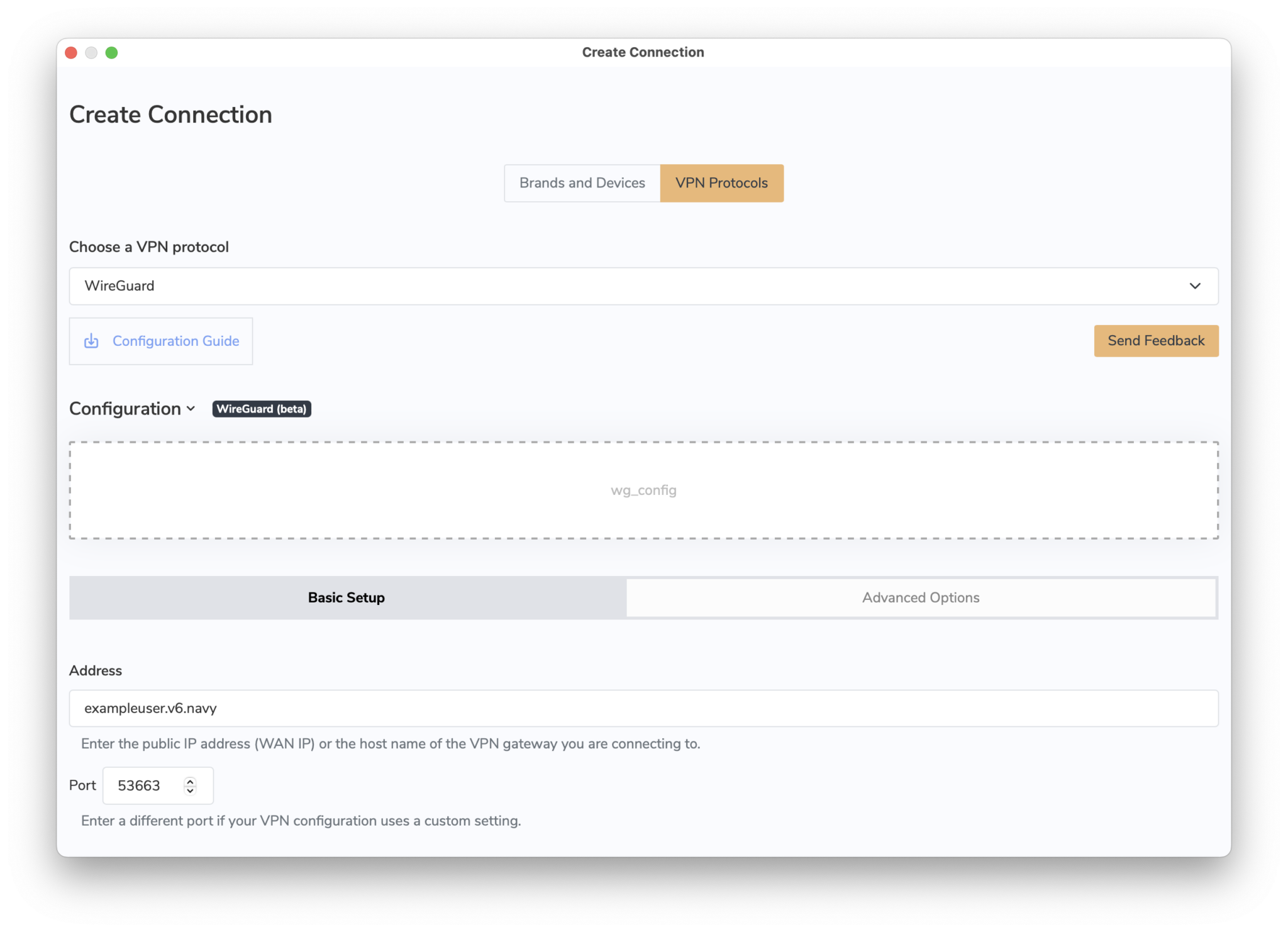

- Obriu VPN Tracker i afegiu una nova connexió WireGuard®

- Pugeu el fitxer de configuració WireGuard® o escanegeu el codi QR

- Desa la connexió al vostre compte utilitzant un xifratge de punta a punta segur

Ara podeu connectar-vos al vostre servidor VPN WireGuard® a Mac, iPhone o iPad.

→ Més informació sobre la connexió a VPN WireGuard® a VPN Tracker

WireGuard® és una marca registrada de Jason A. Donenfeld.

Ara podeu connectar-vos al vostre servidor VPN WireGuard® a Mac, iPhone o iPad.

→ Més informació sobre la connexió a VPN WireGuard® a VPN Tracker

WireGuard® és una marca registrada de Jason A. Donenfeld.

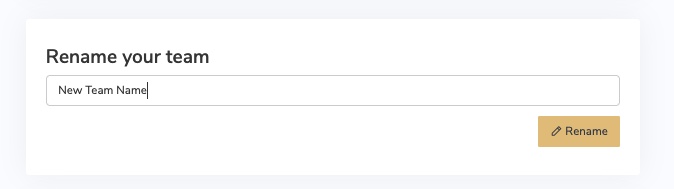

- Inicieu la sessió al vostre compte de my.vpntracker.com

- Seleccioneu el vostre equip a la cantonada superior esquerra

- A l'esquerra, seleccioneu "Equip Cloud"

- Desplaceu-vos cap avall fins a la secció "Canviar el nom del vostre equip"

- Introduïu el nou nom del vostre equip i premeu "Canviar el nom"

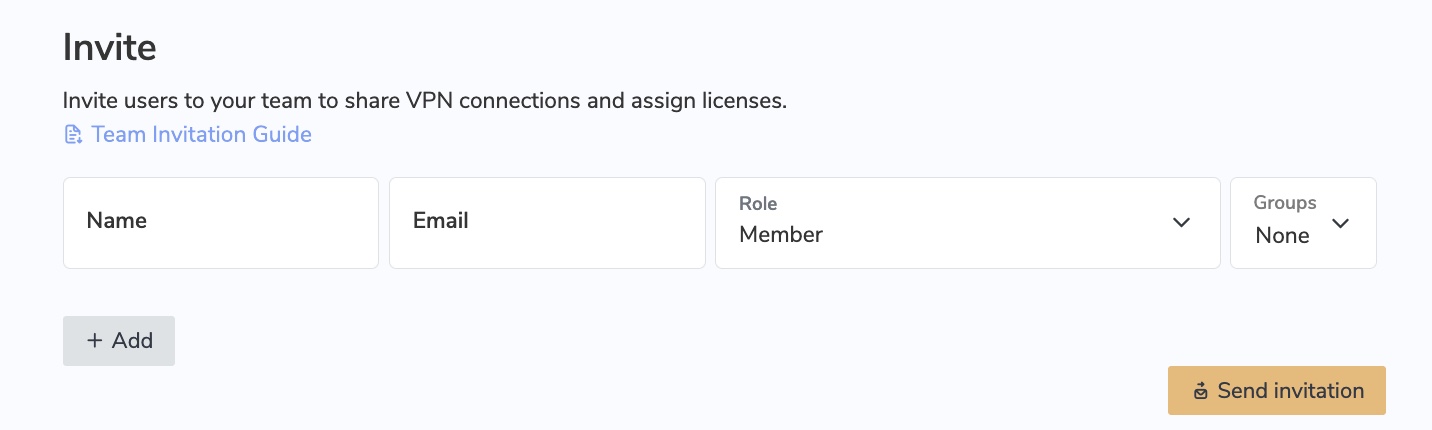

- Inicia sessió al teu compte my.vpntracker.com

- Selecciona el teu equip a la cantonada superior esquerra

- A l'esquerra, selecciona "Team Cloud"

- A la secció "Convida" a la part superior, introdueix el nom i l'adreça de correu electrònic de l'empresa del nou membre de l'equip i, a continuació, fes clic a "Envia la invitació".

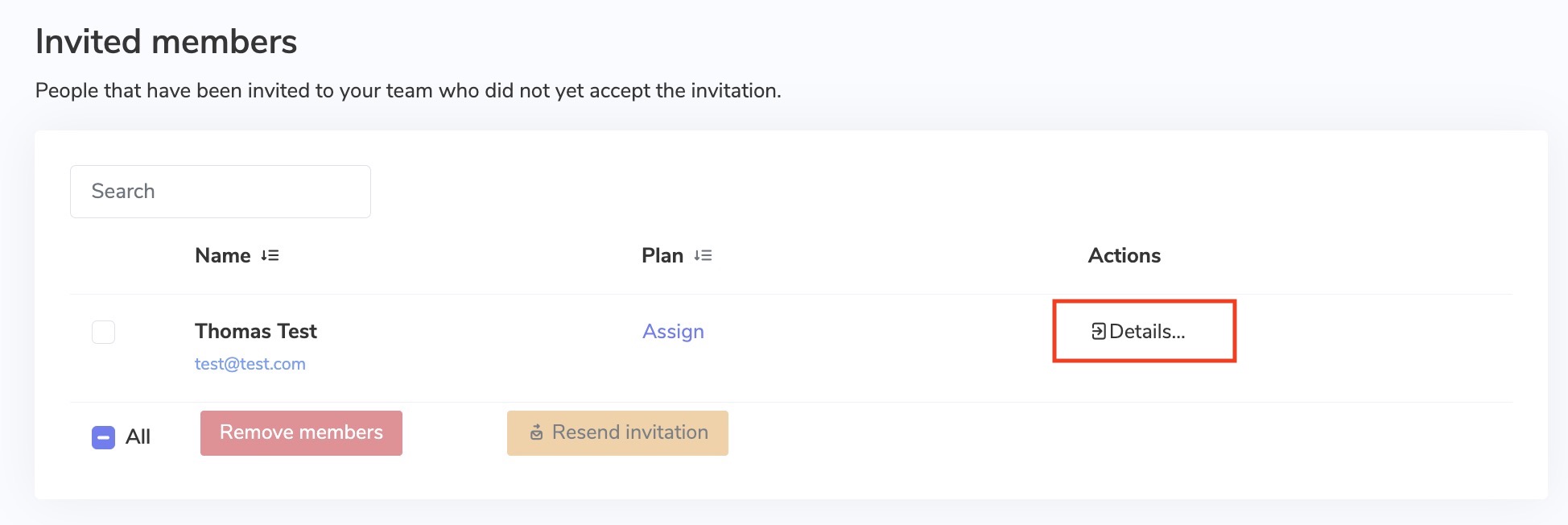

- El membre de l'equip convidat rebrà una invitació automàtica per correu electrònic amb un enllaç per fer-hi clic i unir-se al teu equip.

- Consell: cada usuari de VPN Tracker 365 necessita un ID equinux personal. Després que un usuari rebi una invitació a l'equip de tu i faci clic a l'enllaç d'invitació, pot crear un nou ID equinux o iniciar sessió amb el seu compte existent.

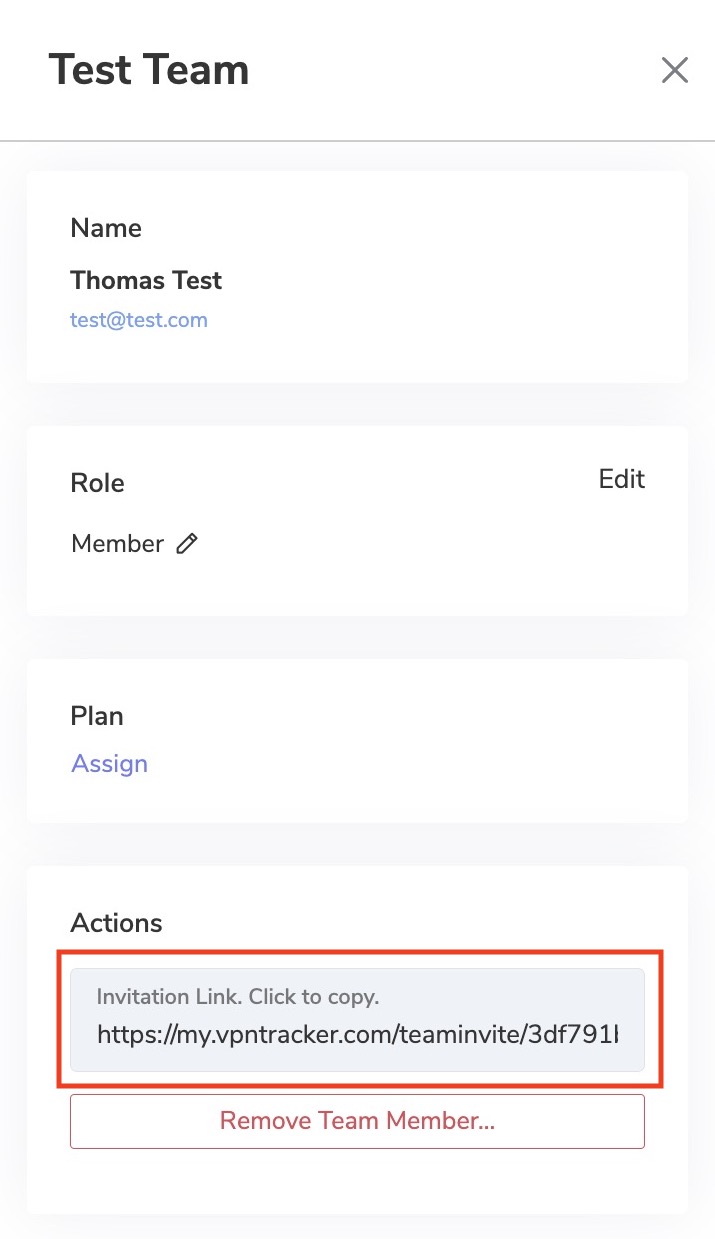

- Si l'usuari no rep el correu electrònic d'invitació, pots accedir a l'enllaç d'invitació fent clic a "Detalls" al costat del nom d'usuari

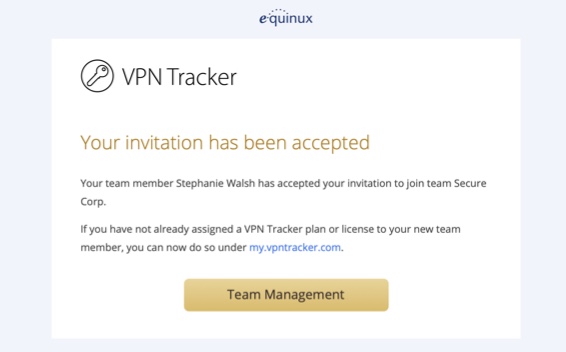

- Un cop un membre de l'equip accepti la teva invitació per correu electrònic, rebràs una notificació per correu electrònic

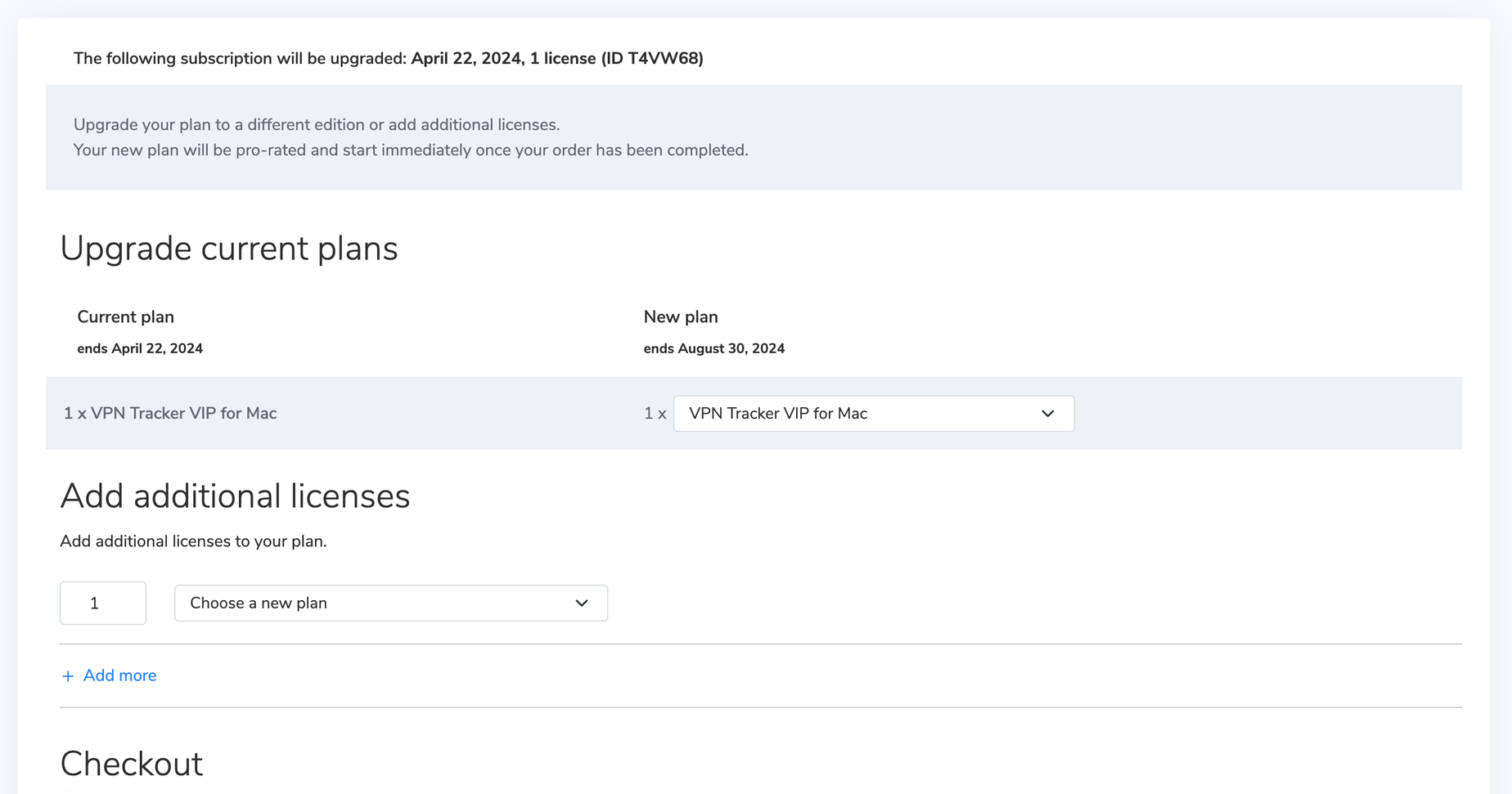

Si ja heu comprat una llicència de VPN Tracker, però voleu canviar a un altre producte, teniu dues opcions:

1. Compreu una actualització

En la majoria dels casos, podeu actualitzar el vostre pla actual. La botiga de VPN Tracker recalcularà automàticament la vostra compra en funció del valor restant del vostre producte actual.

Aneu a la pàgina d'actualització de my.vpntracker per veure les opcions d'actualització.

2. Converteix el teu producte en crèdit de la botiga Si heu comprat amb un altre compte o voleu canviar a una línia de productes completament diferent, podeu convertir la vostra llicència actual en crèdit de la botiga i utilitzar-lo per a la vostra nova compra:

- Visiteu la nostra pàgina de transferència de codis promocionals i seguiu els passos per rebre el vostre codi promocional.

- Seleccioneu el vostre nou producte a la botiga my.vpntracker

- Introduïu el vostre codi promocional en el moment de la compra

Què vol dir això?

Quan DoH està activat, evita el servidor DNS i, en canvi, els dominis que introduïu al navegador s'envien a través d'un servidor DNS compatible amb DoH mitjançant una connexió HTTPS xifrada.Això està pensat com a mesura de seguretat per evitar que altres (per exemple, el vostre proveïdor de serveis d'internet) vegin els llocs web que intenteu accedir-hi. Tanmateix, si utilitzeu un servidor DNS proporcionat per la passarel·la VPN, permet que les consultes DNS s'executin fora del túnel VPN. A més, si la VPN especifica un servidor DNS que resol els noms d'amfitrió interns, aquests no es resoldran en absolut o es resoldran incorrectament quan DoH estigui activat.

Com desactivar DNS a través de HTTPS a Firefox

Per assegurar-vos que totes les consultes DNS s'executin a través del DNS de la vostra VPN, heu de desactivar DoH a Firefox. Obriu el navegador Firefox, aneu a Firefox > Preferències > Configuració de xarxa i desmarqueu la casella al costat de

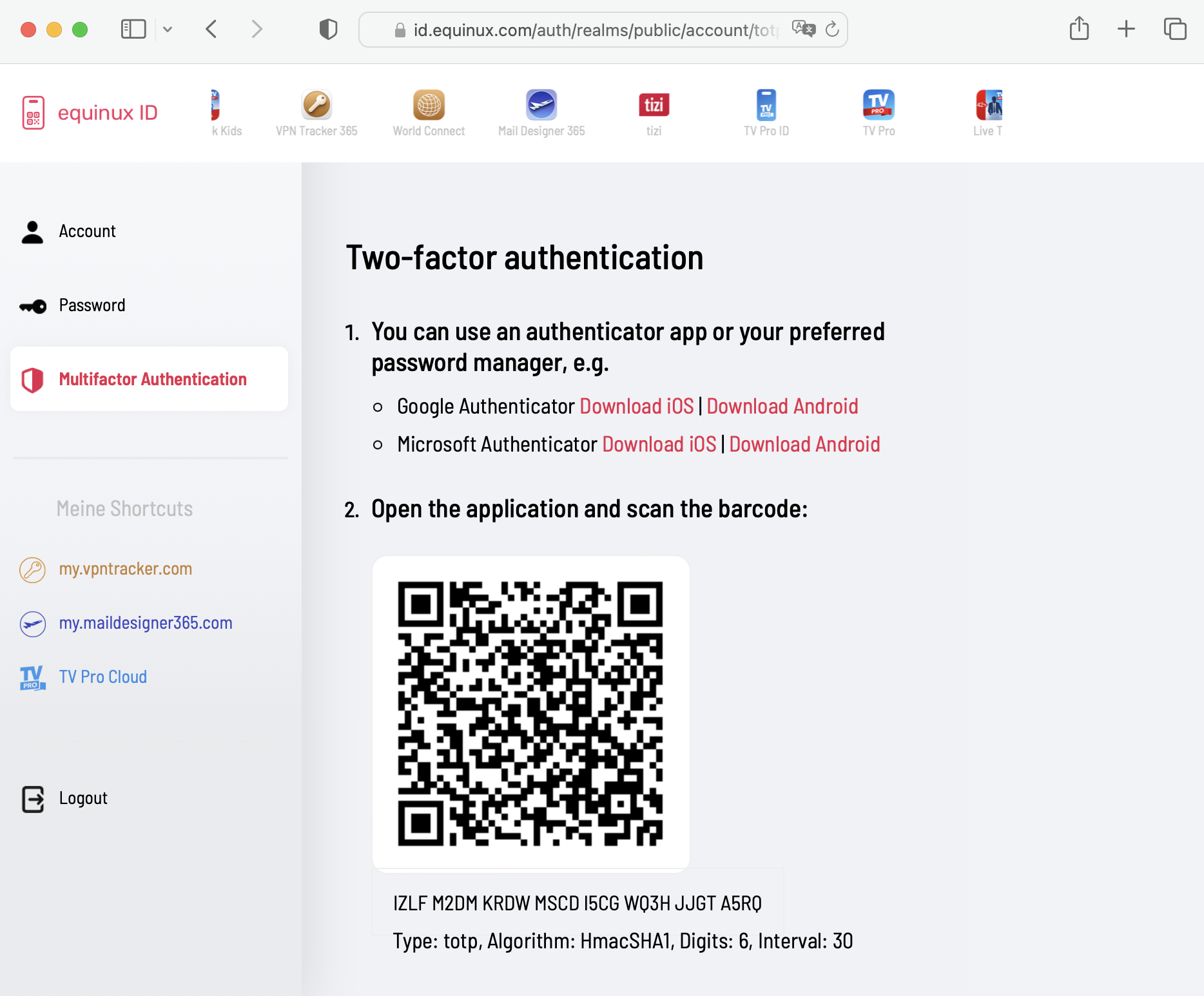

equinux 2FA és compatible amb totes les aplicacions de contrasenyes i autenticació principals, incloent:

- Google Authenticator

- Microsoft Authenticator

- Twilio Authy

- 1Password

- FreeOTP

- Bitwarden

If your VPN connection is configured to be Host to Everywhere, all non-local network traffic is sent over the VPN tunnel once the connection has been established. All non-local traffic includes traffic to public Internet services, as those are non-local, too. Those services will only be reachable if your VPN gateway has been configured to forward Internet traffic sent over VPN to the public Internet and to forward replies back over VPN, otherwise Internet access will stop working.

A possible workaround is to configure a Host to Network connection instead, where only traffic to configured remote networks will be sent over VPN, whereas all other traffic is sent out like it is when there is no VPN tunnel established at all. In case the remote network are automatically provisioned by the VPN gateway, this has to be configured on the VPN gateway, automatic provisioning has to be disable in VPN Tracker (not possible for all VPN protocols), or the Traffic Control setting has to be used to override the network configuration as provided by the gateway (Traffic Control is currently not available on iOS).

A Host to Everywhere setup may be desirable for reasons of anonymity or to pretend to be in a different physical location (e.g. a different country), since all your requests will arrive at their final destination with the public IP address of the VPN gateway instead of your own one. Also that way you can benefit from any maleware filters or ad blockers running on the VPN gateway, yet it also means that the gateway can filter what services you have access to in the first place. If Host to Everywhere is desired but not working, this has to be fixed on at the remote site, since what happens to public Internet traffic after being sent over the VPN is beyond VPN Tracker's control.

If the connection is configured to use remote DNS servers without any restrictions, all your DNS queries will be sent over the VPN. Before any Internet service can be contacted, its DNS name must be resolved to an IP address first and if that isn't possible, as the remote DNS server is not working correctly or unable to resolve public Internet domains, the resolving process will fail and this quite often has the same effect in software as if the Internet service is unreachable.

A possible workaround is to either disable remote DNS altogether, if not required for VPN usage, or to configure it manually, in which case it can be limited to specific domains only ("Search Domains"). By entering a search domain of example.com, only DNS names ending with example.com (such as www.example.com) would be resolved by the remote DNS servers, for all other domains the standard DNS servers will be used as configured in the system network preferences.

Using a remote DNS server may be desirable to filter out malicious domains, to circumvent DNS blocking of an Internet provider, to hide DNS queries from local DNS operators (since DNS is typically unencrypted), or to allow access to internal remote domains that a public DNS server cannot resolve, as they are not public. For the last case, configuring the internal domains as search domains is sufficient. For all other cases, the issue must be fixed at the remote site, since what happens to public Internet traffic after being sent over the VPN is beyond VPN Tracker's control.

- Toqueu la connexió. Apareixerà la targeta de connexió.

- Toqueu "Comentaris".

- Proporcioneu una breu descripció del problema de connexió.

- Toqueu "Envia".

- Editeu la vostra connexió.

- Aneu a la secció “Opcions avançades”.

- A “Configuració addicional”, canvieu la configuració “Connectar amb IPv4 o IPv6” a la configuració “Utilitzar IPv4”.

- Desa la connexió i inicia la connexió.

sudo networksetup -setv6off Wi-Fi

Nota: Si la vostra interfície Wi-Fi té un nom diferent (per exemple, `en0`), substituïu “Wi-Fi” pel nom correcte. Podeu comprovar el nom de la interfície amb aquesta comanda:

networksetup -listallnetworkservices

3. Després d'introduir la comanda, se us demanarà que introduïu la contrasenya d'administrador.

Això desactivarà completament IPv6 per a la vostra connexió Wi-Fi.

- VPN Tracker for Mac BASIC - 1 Connection

- VPN Tracker for Mac PERSONAL - 10 Connections

- VPN Tracker Mac & iOS EXECUTIVE - 15 Connections

- VPN Tracker Mac & iOS PRO - 50 Connections

- VPN Tracker Mac & iOS VIP - 100 Connections

- VPN Tracker Mac & iOS CONSULTANT - 400 Connections

Per defecte, Zyxel crea polítiques de tallafocs per permetre el flux de trànsit des de la VPN SSL fins a la zona LAN i des de la zona LAN fins a la zona VPN SSL. Aquestes regles són necessàries per permetre el flux de trànsit VPN un cop s'ha establert la connexió. No obstant això, no hi ha cap política que permeti realment el trànsit de gestió de la VPN al port WAN, i les sol·licituds dels clients que arriben al port WAN són rebutjades pel tallafocs.

Per permetre una connexió OpenVPN al port WAN, primer heu de crear una política pròpia. A la navegació principal, seleccioneu Security Policy > Policy Control, feu clic al botó + Add i creeu una política que permeti el trànsit per al servei SSLVPN des de WAN fins a ZyWALL, tal com es mostra a continuació:

Si la vostra connexió OpenVPN es talla després d'un temps, pot ser degut al període de re-clau. Proveu si ampliar el període pot resoldre el problema.

Procediu de la següent manera:

- Editeu la vostra connexió OpenVPN a VPN Tracker

- Navegueu a "Configuració avançada > Fase 2"

- Canvieu el valor Temps de vida a 28800 (que correspon a un període de 8 hores)

Si això no resol els vostres problemes, potser també voldreu comprovar la configuració d'interoperabilitat pel que fa a keep-alive, activitat i detecció de parells inactius.

Si continueu tenint problemes amb la vostra connexió VPN, si us plau, envieu-nos un informe TSR.

Converteix els teus productes en crèdit a la botiga

Si vols canviar el nombre de les teves llicències, tens l'opció de convertir la llicència existent en crèdit a la botiga. Després pots utilitzar aquest crèdit per a la teva propera compra:

- Visita la nostra Pàgina de transferència de codi promocional de la botiga i segueix les instruccions per rebre el teu codi promocional.

- Selecciona els teus nous productes a my.vpntracker Store.

- Introdueix el teu codi promocional durant el procés de pagament.

Nota: Si el valor restant del teu producte antic supera l'import del nou producte, rebràs un codi promocional addicional per al valor restant.

-

Què és la desconnexió durant el procés de renovació de clau (rekeying)?

La desconnexió durant el rekeying es produeix quan la connexió VPN s'interromp durant l'actualització de la clau (rekeying). Això provoca que el trànsit no es processi durant un període breu, cosa que és especialment problemàtica per a les connexions estables, com ara les videoconferències.

-

Per què es produeix el problema durant el rekeying?

El problema es produeix perquè el tallafocs no accepta el trànsit durant el procés de rekeying quan s'utilitza TCP amb OpenVPN. Això provoca la interrupció del trànsit.

-

Quin és l'impacte de la desconnexió a les videoconferències?

Durant una videoconferència, la desconnexió durant el rekeying pot provocar la interrupció total del trànsit. Això desconnecta la connexió, interrompent o finalitzant la videoconferència.

-

Per què és vulnerable TCP a aquest problema?

Segons OpenVPN, TCP és problemàtic per a les connexions VPN perquè és més sensible a la congestió del trànsit durant les interrupcions de la xarxa o el procés de rekeying. OpenVPN recomana utilitzar UDP perquè pugui gestionar millor els processos de rekeying.

-

Quines solucions ofereix VPN Tracker per a aquest problema?

VPN Tracker ofereix una solució molt senzilla: quan es crea una connexió, VPN Tracker estableix automàticament el temporitzador de rekeying a 24 hores. Això redueix les desconnexions causades pels processos de rekeying, mantenint una connexió estable. A més, VPN Tracker admet el canvi a UDP, cosa que permet una connexió més fiable.

-

Per què s'ha d'establir el temporitzador de rekeying a 24 hores?

Un cicle de rekeying més llarg redueix la freqüència de les desconnexions. En establir el temporitzador a 24 hores, tal com fa VPN Tracker per defecte, es redueix la probabilitat que el procés de rekeying s'activi en una fase crítica, com ara una videoconferència.

-

Quins avantatges té l'ús de VPN Tracker amb UDP en lloc de TCP?

VPN Tracker simplifica la configuració d'UDP, permet una connexió més ràpida i redueix la sensibilitat a la pèrdua de paquets. UDP és més eficient i resistent a les interferències durant el procés de rekeying, cosa que és especialment útil per a les aplicacions que requereixen un gran ample de banda, com ara les videoconferències o el streaming.

-

Quines recomanacions fa VPN Tracker a les empreses per optimitzar les connexions VPN?

Per a les empreses que depenen de connexions estables, VPN Tracker ofereix solucions senzilles i eficients:

- Per defecte, el temporitzador de rekeying està configurat a 24 hores per minimitzar les desconnexions.

- Es recomana utilitzar UDP en lloc de TCP, si és possible, per millorar el rendiment.

- Comproveu la connexió Wi-Fi: assegureu-vos que el Wi-Fi estigui activat al vostre dispositiu i estigui connectat a la xarxa correcta ↵

- Comproveu les connexions de cable: si utilitzeu una connexió per cable, assegureu-vos que el cable estigui connectat de manera segura i no estigui danyat.

- Reinicieu el router: desconnecteu el router de la font d'alimentació durant uns 30 segons i, a continuació, torneu-lo a connectar. Espereu uns minuts fins que la connexió es restableixi. ↵

- Poseu-vos en contacte amb l'administrador o el proveïdor: si el problema persisteix, potser hi ha un problema amb el vostre proveïdor de serveis d'Internet. Poseu-vos en contacte amb l'administrador o el servei d'atenció al client del vostre proveïdor de serveis d'Internet. ↵

- Utilitzeu un punt d'accés mòbil: si teniu accés a dades mòbils, proveu de configurar un punt d'accés per provar la connexió.

- Podeu veure i configurar si la vostra connexió VPN activa actual exclou adreces d'Internet específiques a la configuració de la connexió: a la VPN, seleccioneu la connexió, seleccioneu

LCP: PPP peer accepted proposal but also modified it which isn't allowed.Actualitzeu el vostre Sonicwall a almenys SonicOS 6.5.4.15-117n per solucionar aquest problema. Per obtenir més informació, visiteu: https://www.sonicwall.com/support/knowledge-base/mobile-connect-breaks-after-upgrade-to-sonicos-6-5-4-15/240903132324983

La nostra experiència també demostra que les connexions IPsec són significativament més eficients, per tant, també recomanem utilitzar IPsec.

La nostra experiència també demostra que les connexions IPsec són significativament més eficients, per tant, també recomanem utilitzar IPsec.

- Envia ping keep-alive cada

Aquesta opció controla si el VPN Tracker envia ping keep-alive i amb quina freqüència. El ping keep-alive no és un ping normal i la passarel·la VPN no el considera trànsit de túnel, per tant, no manté la connexió activa a la passarel·la. L'únic propòsit d'aquests ping és mantenir la connexió activa a través de tallafocs i encaminadors NAT entre el VPN Tracker i la passarel·la quan no s'envia cap altre trànsit de túnel.

- Desconnecta si està inactiu

Aquesta opció controla si el VPN Tracker es desconnecta per inactivitat i després de quant temps. Només el trànsit de túnel es considera activitat, els ping keep-alive enviats per ambdues parts i el trànsit de gestió de protocols no es considera trànsit de túnel.

- Considera el parell mort si no hi ha signes de vida

Aquesta opció controla si el VPN Tracker es desconnecta si no hi ha signes de vida i després de quant temps. Tot el trànsit de la passarel·la es considera un signe de vida, independentment de si es tracta de trànsit de túnel, ping keep-alive o trànsit de gestió de protocols.

Aquesta opció no tindrà cap efecte si la passarel·la no està configurada per enviar ping (opció

--pingopingal fitxer de configuració del servidor), perquè si els ping no estan habilitats, és possible que no hi hagi trànsit de túnel o de gestió durant un temps, però això no és una prova que la passarel·la ja no estigui activa, perquè no enviarà res si no hi ha res per enviar. Amb els ping habilitats, la passarel·la enviarà almenys ping keep-alive en aquesta situació i si aquests tampoc arriben, és possible que la passarel·la s'hagi desconnectat o estigui fora de línia.

Sí, pots imprimir a la teva impressora de casa fins i tot quan estàs lluny de casa i estàs connectat a VPN Tracker. Per assegurar una experiència d'impressió remota sense problemes, segueix aquests passos:

1. Assigna una adreça IP estàtica a la teva impressora

- Accedeix a la interfície web del teu router introduint la seva adreça IP al navegador web (per exemple, 192.168.1.1 o 192.168.0.1).

- Navega a la configuració de LAN o DHCP.

- Assigna una adreça IP estàtica a la teva impressora (per exemple, 192.168.50.100) per mantenir la coherència.

2. Configura el teu Mac per a la impressió remota

- Connecta't a > Impressores i escàners al teu Mac.

- Fes clic a + per afegir una impressora nova.

- Selecciona la pestanya IP i introdueix l'adreça IP estàtica assignada a la teva impressora.

- Selecciona el controlador d'impressora correcte per assegurar la compatibilitat.

3. Evita utilitzar Bonjour per a la impressió remota

El servei Bonjour d'Apple ajuda a detectar dispositius a les xarxes locals, però no funciona de manera fiable a través de VPN a causa de la seva dependència de multicast DNS (mDNS). Connecta't sempre a la teva impressora utilitzant la seva adreça IP estàtica.

4. Comprova la configuració del tallafocs i de la xarxa

- Assegura't que el teu tallafocs permeti el trànsit de la impressora a través de VPN.

- Comprova que la configuració de la impressora i de VPN no bloquegi les connexions remotes.

En configurar una adreça IP estàtica, evitar l'ús de Bonjour i assegurar les regles correctes del tallafocs, pots imprimir documents de forma remota a través de VPN Tracker sense problemes.

Dynamic DNS (DynDNS o DDNS) és un servei que assigna un nom de domini fix (per exemple, yourname.dnsprovider.com) a la teva connexió d'internet a casa. Això és especialment útil si el teu proveïdor de serveis d'internet t'assigna una adreça IP dinàmica, és a dir, que la teva adreça pot canviar en qualsevol moment, per exemple, després de reiniciar el router o cada 24 hores.

Per què és important per a l'accés remot?

Si intentes connectar-te a la teva xarxa domèstica de forma remota (a través d'una VPN, un escriptori remot, un servidor de fitxers, etc.), aquestes adreces IP canviants poden dificultar l'obtenció d'un accés fiable al teu router. DynDNS soluciona aquest problema fent un seguiment de la teva adreça IP actual i actualitzant automàticament el teu nom de domini.

En poques paraules

Imagina DynDNS com un servei de reenvio de correu quan et mudes: en lloc d'enviar la teva sol·licitud de VPN a una adreça obsoleta, sempre es reenvia a la teva adreça actual. Així, pots connectar-te a la teva xarxa domèstica fins i tot si la teva adreça IP ha canviat, sense haver de comprovar ni configurar res manualment.

Què passa quan utilitzes Dynamic DNS?

- Et connectes sempre amb el mateix nom d'amfitrió (per exemple,

yourname.dnsprovider.com) - La teva adreça IP actual s'actualitza automàticament en segon pla

- Evites problemes de connexió causats per canvis d'IP

- L'accés remot és estable i fàcil

El protocol WireGuard en si mateix no admet l'autenticació de dos factors (2FA) per a les connexions VPN. Tanmateix, quan feu servir connexions WireGuard amb VPN Tracker, podeu millorar la vostra seguretat general activant la 2FA per al vostre compte de VPN Tracker.

Això vol dir que la vostra configuració de VPN i l'accés hi estan protegits amb una capa de seguretat addicional, mentre que les vostres connexions WireGuard continuen estant xifrades d'extrem a extrem per a la màxima protecció.

L'ús de VPN Tracker és la millor manera d'aprofitar el rendiment i la seguretat de WireGuard, juntament amb les proteccions modernes a nivell de compte, com ara la 2FA.

Sí, podeu moure la connexió existent de TheGreenBow IKEv1 a VPN Tracker exportant les dades de connexió rellevants i introduint-les manualment a VPN Tracker.

Com obtenir la informació necessària:

- Obriu TheGreenBow i seleccioneu la connexió desitjada.

- Obriu el menú de configuració i seleccioneu “Exporta”.

- A la següent finestra de diàleg, marqueu la casella “No protegiu la configuració VPN exportada” per exportar les dades com a text senzill.

- Desa el fitxer a la ubicació seleccionada.

Informació necessària a VPN Tracker:

1. Adreça de la passarel·la

L'adreça IP o el nom de l'amfitrió del punt final VPN. S'enumera a TheGreenBow com a “Remote VPN Gateway”.

2. Xarxes remotes

A VPN Tracker, heu d'especificar quines xarxes són accessibles a través del túnel VPN. Aquestes es denominen “Xarxes remotes” o “Xarxes de destinació” i corresponen a:

Phase 2 > Network ConfigurationRemote LAN / Remote Network

Les entrades típiques inclouen:

192.168.1.0/24– tota la subxarxa10.0.0.0/16– un rang de xarxa més ampli172.16.0.10/32– un sol amfitrió

Introduïu-les a la secció “Xarxes remotes” o “Xarxes de destinació” a VPN Tracker. Assegureu-vos que coincideixin amb la configuració de la passarel·la VPN, en cas contrari, el trànsit pot no encaminar-se correctament.

Consell: si no esteu segurs, utilitzeu

0.0.0.0/0com a configuració temporal. Això permetrà l'accés a totes les xarxes remotes (si es permet). Podeu limitar-lo més tard si cal.

3. Clau precompartida (PSK)

Si encara no teniu una PSK, podeu trobar-la a la secció “Autenticació” del fitxer exportat.

4. Detalls de XAuth

Nom d'usuari i contrasenya per a l'autenticació ampliada (si s'utilitza).

5. ID local i ID remot

Aquests valors determinen la identitat dels socis VPN durant l'handshake IKE. Si:

- la passarel·la VPN no s'identifica amb una adreça IP (per exemple, a causa de NAT o adreces IP dinàmiques),

- s'utilitzen certificats o configuracions d'autenticació avançades,

- la passarel·la requereix una identitat específica (per exemple, FQDN o ID personalitzat).

Normalment, podeu trobar-los al fitxer exportat a “ID Type”, “Local ID” i “Remote ID”. Introduïu-los a VPN Tracker a “Identifiers” > “Local / Remote” i utilitzeu el format correcte (per exemple, FQDN, adreça de correu electrònic, ID de clau o adreça IP).

6. Configuració de xifratge i autenticació

Presteu atenció als algorismes utilitzats per al xifratge, l'autenticació i el hashing i repetiu-los a VPN Tracker a la configuració de la fase 1 i la fase 2.

- Inicia sessió a my.vpntracker.com.

- Navega a l'equip desitjat → Membres → Afegeix membres.

- Introdueix l'adreça de correu electrònic support@equinux.com al camp Correu electrònic, estableix el nom a equinux Support i assigna el rol Admin.

- Fes clic a Envia la invitació.

- Pots veure la invitació que acabes d'enviar a la pestanya Invitacions.

Si el VPN Tracker no pot instal·lar els components del sistema – per exemple, amb l'error OSSystemExtensionErrorDomain 10 – sovint és degut a extensions del sistema bloquejades o programari de seguretat de tercers a macOS. Aquí teniu com solucionar el problema:

Comproveu la configuració del sistema macOS (avís de seguretat)

Ves a Configuració del sistema > Privacitat i seguretat i fes lliscar cap avall. Si veus un missatge que diu “S’ha bloquejat el programari del sistema de ‘equinux’”, fes clic a “Permetre”. A continuació, reinicia el Mac.

Comprova les extensions de xarxa que interfereixen (per exemple, Bitdefender)

Algunes aplicacions, com ara Bitdefender, instal·len els seus propis components de xarxa que poden bloquejar el VPN Tracker:

- Obre Configuració del sistema > General > Elements d'inici de sessió i extensions

- Fes clic a la icona al costat de “Extensions de xarxa”

- Desmarca securitynetworkinstallerapp.app i qualsevol altra extensió sospitosa

- Reinicia el Mac

Comprova la protecció de la integritat del sistema (SIP)

Si SIP està desactivat o modificat – normalment només a la configuració per a desenvolupadors – macOS pot bloquejar les extensions del sistema. Perquè el VPN Tracker funcioni correctament, SIP ha d'estar habilitat.

Torna a instal·lar el VPN Tracker

Desinstal·la completament el VPN Tracker del Mac, reinicia el dispositiu i torna a instal·lar l'aplicació. Important: Quan iniciïs l'aplicació per primera vegada, fes clic a “Permetre” quan macOS et demani que autoritzis l'extensió del sistema – no la rebutgis ni la ignoris.

Encara tens problemes? L'equip de suport de VPN Tracker estarà encantat d'ajudar-te més.

Per permetre a VPN Tracker carregar extensions de sistema necessàries a través del vostre sistema MDM, seguiu aquests passos:

1. Afegiu una política d'extensió de sistema

Creeu o editeu una càrrega útil de política d'extensió de sistema al vostre sistema MDM.

Valors necessaris:

- ID d'equip: CPXNXN488S

- Tipus d'extensions de sistema permesos: Depenent de la configuració, podeu permetre-ho tot o especificar només

Extensions de xarxa.

2. Apliqueu la regla d'ID d'equip

L'ID d'equip CPXNXN488S s'ha d'afegir a la llista d'ID d'equips permesos. Aquesta configuració garanteix que totes les extensions de sistema signades per l'equip de VPN Tracker siguin fiables.

Important: La regla d'ID d'equip té prioritat sobre la configuració global

Si el botó Eliminar falta a my.vpntracker.com, l'usuari probablement és un Administrador.

- Editeu l'usuari i canvieu el seu rol a Membre.

- Desa la modificació.

- Torneu a obrir l'usuari i feu clic a Eliminar.

El rang d’adreces IP del client ha d’estar fora de la xarxa de destinació o remota. Ajusteu el rang d’adreces IP del client en conseqüència.

Quan això passa, potser observeu un rendiment de VPN més lent o desconnexions ocasionals. VPN Tracker inclou mesures de seguretat per ajudar a prevenir les desconnexions per a molts protocols VPN, però els efectes en el rendiment no es poden corregir completament en el programari.

Si el vostre model TP-Link ofereix una opció per desactivar la descàrrega d'hardware, desactivar-la resoldrà el problema. Tingueu en compte que això pot reduir ocasionalment el rendiment d'Internet quan el router està sotmès a una càrrega pesada, ja que el router ha de processar tot el trànsit sense acceleració per hardware. Aquesta configuració sol estar disponible als models TP-Link de grau empresarial, mentre que la majoria de models de consum no l'inclouen, però encara utilitzen l'acceleració per hardware.

Símptomes:

El client OpenVPN es congela durant la configuració de la connexió i finalment expira abans d'establir una connexió TLS.

Un missatge típic és “Waiting for RESET”.

Causa:

L'estret de mà TLS no es completa correctament perquè els paquets UDP necessaris no arribin al servidor de manera fiable.

Les causes comunes inclouen:

- Restriccions o filtratges a nivell de firewall, router o ISP

- Temps d'espera UDP massa agressius a les passarel·les NAT

- Problemes de MTU o fragmentació (per exemple, PPPoE, DS-Lite, xarxes mòbils, traduccions IPv6/IPv4)

- Dispositius de xarxa o proveïdors que prioritzen, limiten o bloquegen el trànsit UDP

Com que UDP no està orientat a la connexió, aquests problemes sovint es produeixen sense un missatge d'error significatiu.

Solució:

Canvieu el protocol de transport OpenVPN de UDP a TCP.

TCP és molt més robust que UDP:

- TCP manté un estat de connexió real

- Els paquets perduts es retransmeten automàticament

- Els firewalls i els dispositius NAT solen gestionar el trànsit TCP de manera més favorable

- Els problemes relacionats amb MTU són menys crítics

Això permet completar correctament l'estret de mà TLS i restablir una connexió VPN estable.

Símptomes:

La configuració de la connexió VPN falla o es bloqueja durant l'arrencada. El servidor és accessible, però el túnel no s'estableix.

Causa:

És possible que els Jumbo Frames estiguin habilitats a la xarxa del client. L'augment resultant de la MTU no va ser totalment admès a la ruta de la xarxa, cosa que va provocar la pèrdua de paquets VPN.

Solució:

Desactiveu els Jumbo Frames a la xarxa del client o configureu una MTU estàndard. Després de desactivar els Jumbo Frames, els processos que determinen i apliquen la MTU de ruta correcta poden funcionar correctament, cosa que permet establir el túnel.

Hauríeu de veure una pàgina d'inici de sessió de SonicWall. Si la pàgina es carrega, però encara no podeu connectar-vos mitjançant VPN Tracker, poseu-vos en contacte amb el nostre servei d'assistència.

Si la pàgina no es carrega, aquí teniu alguns problemes comuns i possibles solucions:

- Comproveu si teniu instal·lat un tallafocs o una solució de seguretat per als punts finals, com ara Little Snitch o Symantec Endpoint Protection. Desactiveu temporalment aquestes eines o afegiu una excepció per a l'adreça de la passarel·la VPN.

- Intenteu connectar-vos mitjançant una connexió a Internet diferent. Per exemple, activeu el mode Hotspot al vostre iPhone i intenteu connectar-vos mitjançant el punt d'accés. Si això funciona, el problema pot estar relacionat amb el vostre router d'Internet o el proveïdor de serveis d'Internet.

- Si no podeu accedir a la passarel·la VPN, fins i tot amb una connexió a Internet diferent, poseu-vos en contacte amb l'administrador de la VPN per assegurar-vos que la passarel·la està en funcionament.